Более 600 тысяч "маков" подхватили троян

Зарегистрировано массовое заражение компьютеров на базе операционной системы Mac OS X троянской программой BackDoor.Flashback.39. Об этом сообщает российский производитель антивирусного ПО Dr.Web.

Зарегистрировано массовое заражение компьютеров на базе операционной системы Mac OS X троянской программой BackDoor.Flashback.39. Об этом сообщает российский производитель антивирусного ПО Dr.Web.

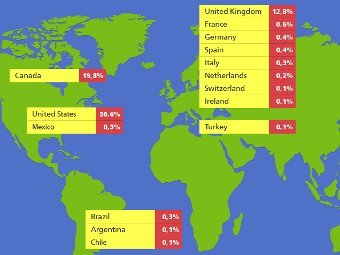

В блоге Dr.Web говорится о 550 тысячах инфицированных машин. Однако позже аналитик компании Иван Сорокин в своем микроблоге оценил их количество в 600 тысяч и более. Больше половины пострадавших компьютеров находятся в США. Из них 274 расположены в Купертино, где базируются несколько крупных IT-компаний, в том числе Apple.

Троян использует уязвимость Java. Заражение компьютера происходит при посещении сайта с Java-скриптом, который загружает в браузер Java-апплет с вредоносным кодом. Список таких ресурсов приводится в блоге Dr.Web. Некоторые пользователи форума Apple также подозревают в распространении трояна сайт производителя модемов и роутеров D-Link.

После установки программа обращается за инструкциями на удаленный сервер. Эксперт по компьютерной безопасности Брайан Кребс утверждает, что BackDoor.Flashback.39 похищает логины и пароли, однако Сорокин считает, что ее основное предназначение - манипуляции с поисковым трафиком.

3 апреля Apple выпустила обновление для устранения уязвимости Java, которую использует троян. Ars Technica отмечает, что разработчик Java Oracle закрыл аналогичную уязвимость на Linux и Windows в середине февраля.

Троян BackDoor.Flashback.39 известен в разных вариантах по меньшей мере с 2011 года. Ранние модификации программы требовали от пользователя ввести администраторский пароль. Если требование не выполнялось, заражения не происходило. Более поздние модификации инфицируют компьютер без ввода пароля.

Новости и события в Беларуси и мире.

Пресс-центр [email protected]